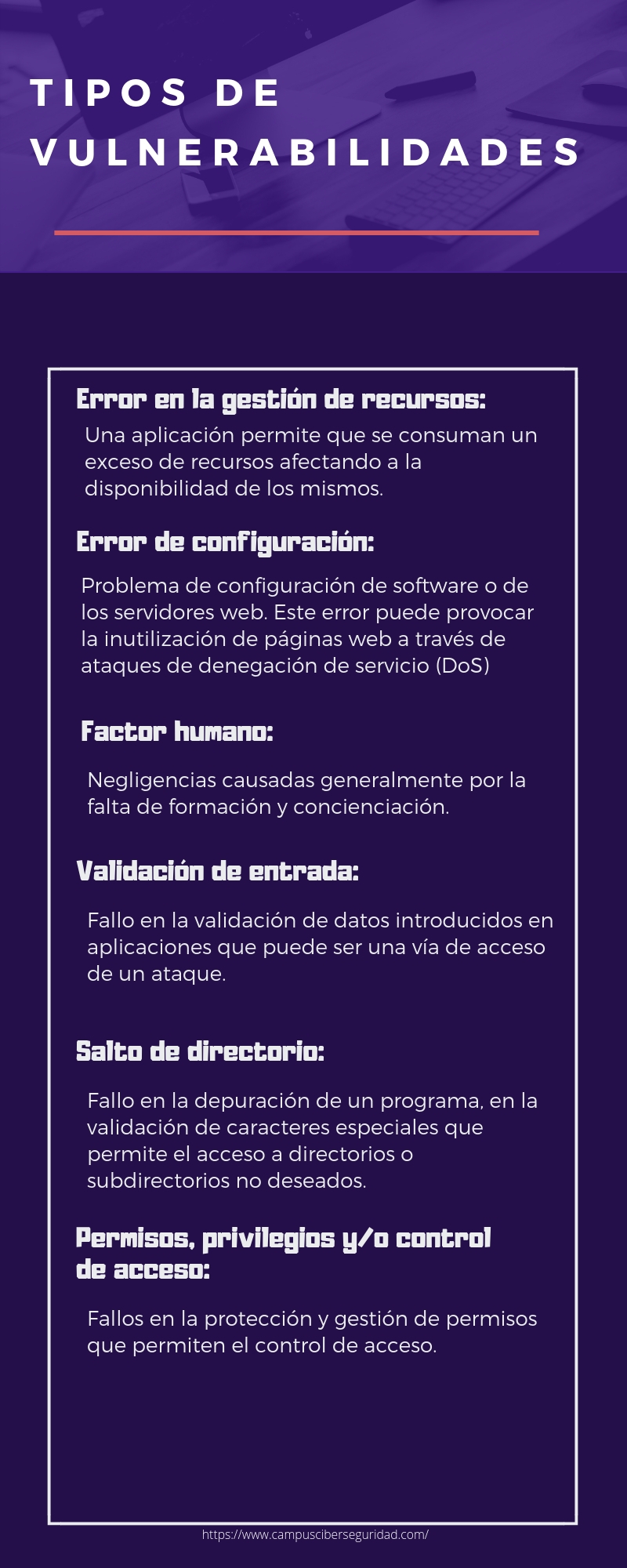

Conoce las vulnerabilidades que afectan a tus sistemas informáticos - Web Corporativa Grupo ICA - Grupo ICA

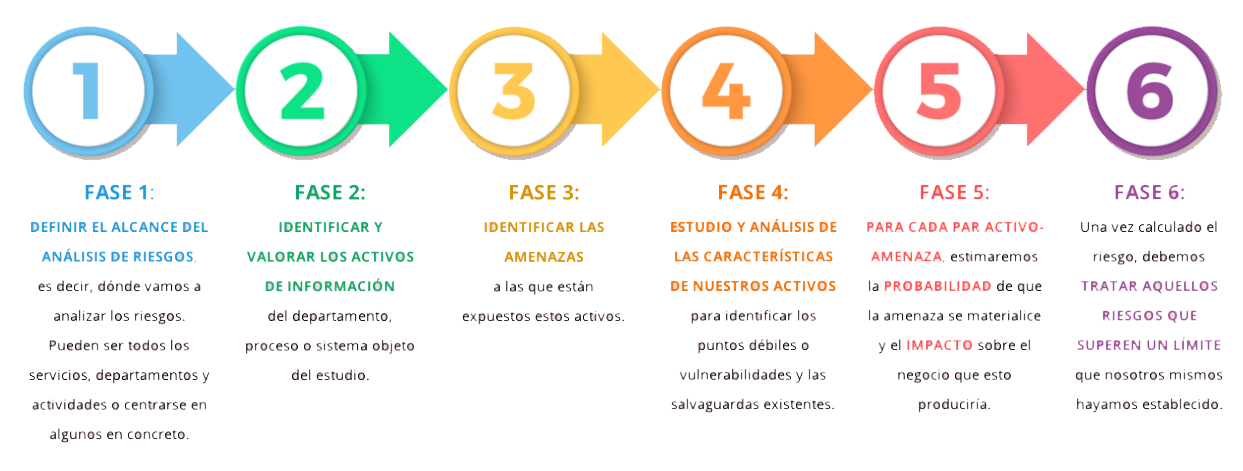

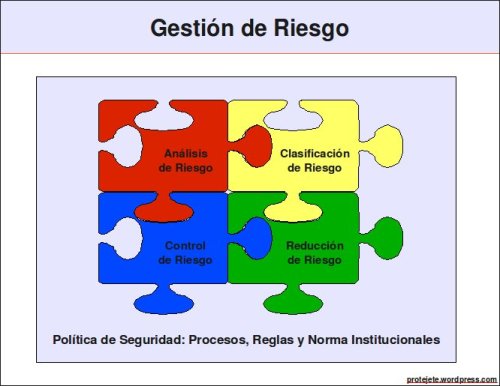

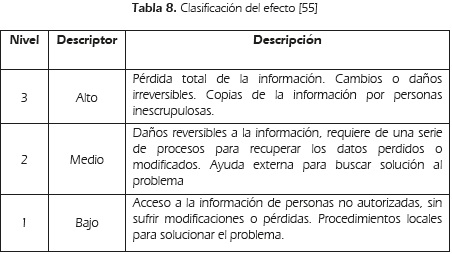

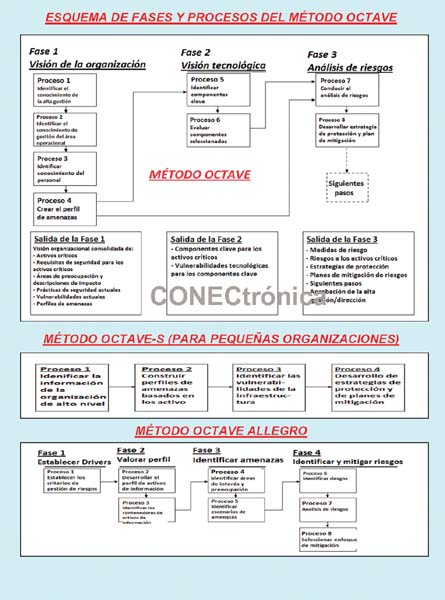

Gestión de riesgos de seguridad y privacidad de la información - Conectores-Redes-Fibra óptica-FTTh-Ethernet

Amenazas y Vulnerabilidades de La Seguridad Informática | PDF | Virus de computadora | Suplantación de identidad

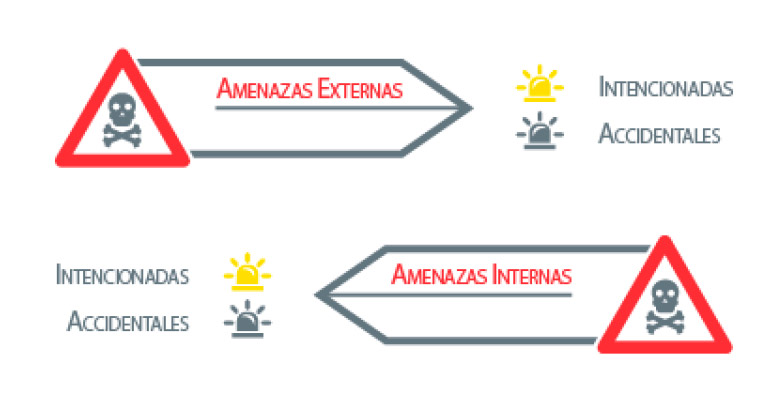

Aplicación de la Seguridad Informática.: B. CLASIFICACIÓN DE LOS PRINCIPALES RIESGOS DE LA SEGURIDAD INFORMÁTICA.